Complétez les principes fondamentaux d'OSINT. Bonjour, beaux hackers, bon retour… | de Sagar Shewale | Moyen

Terminez les principes fondamentaux d’OSINT.

Hbonjour beaux hackers, bienvenue sur mon nouveau blog, j'espère que vous allez tous bien !!

Donc aujourd'hui, dans ce blog, nous allons discuter des principes fondamentaux complets d'OSINT, des trucs, astuces et de tous les types de techniques, y compris des MILLIONS d'outils, oui littéralement des MILLIONS d'outils que vous obtiendrez dans cet article C'EST MA PROMESSE .

Il faut donc lire cet article jusqu'à la fin.

Avant de commencer à écrire le blog, j'ai une petite demande à vous adresser à tous : j'ai toujours droit aux articles sur la cybersécurité, le piratage éthique, les tests d'intrusion. Donc si vous n'avez pas suivi, suivez-moi d'abord et applaudissez cet article, car cela me motive pour écrire quelque chose de nouveau !!

Si vous ne m'avez pas suivi sur mes réseaux sociaux, le voici.

☛ Mon-Twitter

☛ Mon-Linkedin

☛ Mon-GitHub

Merci !!!

Commençons !!!

✯ Introduction ✯

Dans ce blog, nous allons discuter de l'introduction d'OSINT.

☟ Dans ce blog, nous allons discuter des sujets suivants. ☟

☛ Présentation d'OSINT

☛ Tenue de notes

☛ Types d'OSINT (Il existe de nombreux types d'OSINT, nous allons voir !!)

☛ Automatisation d'OSINT

☛ Pratiquez OSINT CTF

☛ Conclusion et ressources supplémentaires avec quelques conseils et documents supplémentaires

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

1) Aperçu OSINT :

OSINT signifie « O pen S ource Int ellangent », c'est la collecte et l'analyse de données collectées à partir de sources ouvertes, notamment les médias sociaux, les sites Web, les images, l'organisation, la personne, le réseau et bien d'autres encore, qui sont présentes sur l'open source.

✯ Utilisation d'OSINT ✯

OSINT implique l'utilisation d'informations accessibles au public provenant des médias sociaux, de sites Web et d'articles de presse pour recueillir des informations sur un individu ou une organisation. Ces informations peuvent ensuite être utilisées pour identifier les vulnérabilités et planifier des attaques. OSINT est régulièrement utilisé par les communautés du renseignement, ainsi que par les équipes de sécurité nationale et les forces de l'ordre pour protéger les organisations et la société contre les menaces de toutes sortes. Il est parfaitement légal d’accéder, d’analyser et de distribuer des informations accessibles au public.

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

2) Prise de notes :

Remarque La conservation est la partie la plus importante d'OSINT.

Quoi que vous recherchiez, rassemblant des informations sur la cible, vous devez les stocker au même endroit pour une gestion facile.

Je vous suggère le meilleur logiciel de tenue de notes qui soit « Obsidian ».

☟ Pourquoi l'osidienne ? parce que c'est ton deuxième cerveau pour toujours. Voici quelques-unes des meilleures fonctionnalités de l'application de tenue de notes Osidian. ☟

☛ Il est disponible pour Windows, Mac, Linux, Android et iOS.

☛ 100% gratuit pour un usage personnel et aucun compte ni inscription requis.

☛ Accès aux plugins et à l'API.

☛ Support communautaire sur Discord et forum.

☛ Barre d'outils personnalisable.

☛ Déroulez les actions rapides.

☛ Vue graphique.

☛ Partagez vers et depuis Obsidian.

☛ Des thèmes sont disponibles.

☛ Épinglage de la barre latérale pour tablette.

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

3) Recherche de base :

La recherche de base d'OSINT consiste à rassembler toutes les informations accessibles au public, telles que les actualités sur les livres, les sites Web, les articles sur toute entreprise ou organisation.

☟ Voici quelques méthodes pour obtenir des informations. ☟

☛ Google est votre meilleur ami.

☛ Trouvez le site Web et l'article de votre cible.

☛ Retrouvez des nouvelles de votre cible.

☛ Lisez quelques livres diffusés à votre cible.

☛ Prenez l'aide de votre bon ami Wikipédia.

☛ Recueillez également des informations sur vos réseaux sociaux cibles.

☛ L'outil Social-Searcher vous aidera.

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

4) Recherche avancée :

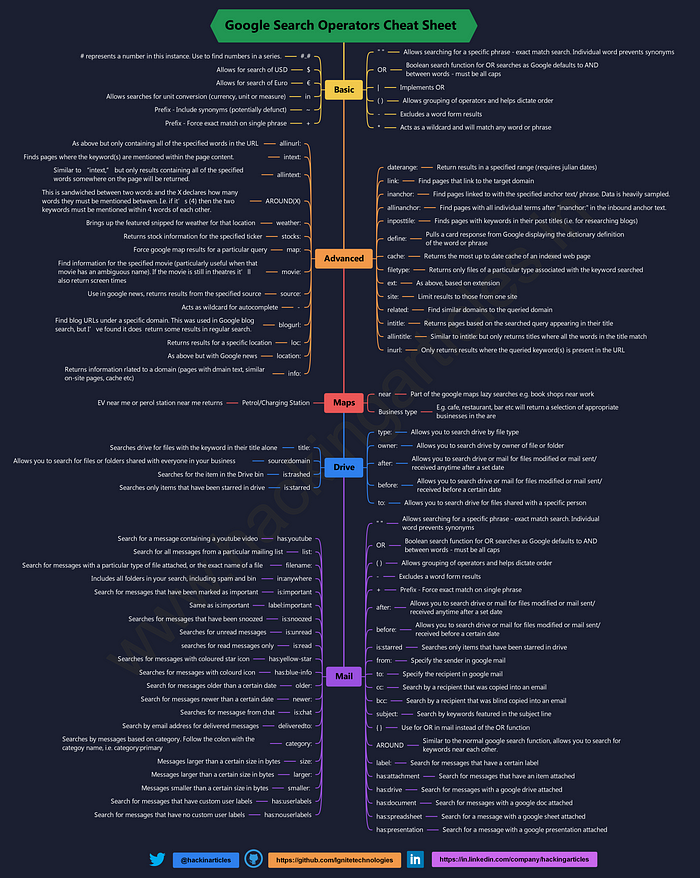

Lors d'une recherche avancée, vous pouvez utiliser la technique de Google Dorking.

Google Dorking est essentiellement un filtre de recherche Google, dans lequel vous pouvez effectuer une recherche et obtenir des résultats de recherche spécifiques.

J'en avais déjà parlé sur mon blog précédent. Voici le lien.

☛ SmartResultsNow (pour la recherche intelligente)

Voici l'aide-mémoire de l'opérateur de recherche Google, qui vous aidera.

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

5) Recherche inversée :

Normalement, nous recherchons une image en tapant un nom, un idiot ou tout autre type de texte, mais dans une condition de recherche inversée, nous ajoutons une image et recherchons ces informations sur l'image à partir du moteur de recherche et d'autres sources publiques.

Cette méthode est utile pour obtenir des informations sur n'importe quelle image, son nom, son emplacement et sa véritable source et bien d'autres encore !!

☟ Voici quelques méthodes et outils pour la recherche inversée d'images et d'audio. ☟

☛ Tineye

☛ DupliChecker

☛ Recherche Google

☛ Recherche Yandex

☛ Recherche Bing

☛ Recherche Baidu

☛ Recherche Labnol

☛ Small-Set-Tools

☛ Berify

☛ Imageidentify

☛ Karma Decay

☛ SearchThisImage

☛ Shazam (Cette application est utilisée pour inverser la recherche audio.)

☛ Google Lens est l'outil le plus utile de Google. Cela vous aidera à effectuer une meilleure recherche inversée.

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

6) Reconnaissance faciale :

La détection est le processus consistant à trouver un visage dans une image. Rendue possible par la vision par ordinateur, la reconnaissance faciale peut détecter et identifier des visages individuels à partir d'une image contenant les visages d'une ou de plusieurs personnes. Il peut détecter les données faciales dans les profils de visage avant et latéral.

☟ Il existe quelques outils, techniques et méthodes pour la reconnaissance faciale.☟

☛ FaceCheck (le meilleur outil en ligne de reconnaissance faciale jamais conçu.)

☛ PimpEyes (moteur de recherche de reconnaissance faciale)

☛ Reconnaissance d'image (objets dans votre image en utilisant notre reconnaissance d'objets.)

☛ Ribbet (outil d'IA pour la détection des visages.)

☛ OpenFace (boîte à outils d'analyse du comportement facial)

☛ Pictriev

☛ Betaface

☛ FotoForensics

☛ Search4Faces (Search4faces est un moteur de recherche inversé de visages qui peut vous aider à trouver des photos d'une personne sur le Web)

☛ I Je vous suggère de suivre le blog pour en savoir plus sur les outils de reconnaissance faciale.

Ce blog est écrit par

!!!!⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

7) Compte Sock Puppet :

En ligne, il est devenu utilisé pour désigner une fausse identité assumée par un membre d'une communauté Internet qui parlait de lui-même ou de lui-même tout en se faisant passer pour une autre personne.

J'ai déjà écrit le blog sur le compte Sock Puppet, discuté de tous types d'outils, conseils, astuces et techniques. ☟

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

8) Moteur de recherche OSINT :

Le moteur de recherche OSINT est essentiellement un processus d'osint, dans lequel vous utilisez les moteurs de recherche en profondeur, pour collecter des informations sur la cible.

Il existe de nombreux outils et techniques pour le moteur de recherche OSINT.

Mais nous n’avons ni le temps ni l’espace pour écrire ici.

☟ Dans le moteur de recherche osint, nous voyons de nombreux moteurs de recherche comme suit. ☟

- Moteurs de recherche nationaux

- Moteurs de recherche généraux

- Moteurs de recherche axés sur la confidentialité

- Moteurs de recherche de métadonnées

- Moteurs de recherche FTP

- Moteurs de recherche de fichiers

- Moteurs de recherche d'images

- Recherche d'image inversée

- Moteurs de recherche de visages

- Exploite les moteurs de recherche

- Moteurs de recherche sur le Dark Web

Et beaucoup plus !!!

☟ Voici quelques outils web en ligne pour le moteur de recherche OSINT. ☟

☛ KeywordTool (Trouver des mots clés intéressants à l'aide de la saisie semi-automatique de Google.)

☛ Dorksearch Google Dorking est le meilleur moyen de recueillir des informations.

☛ Google Hacking Database (GHDB) est votre bon ami.

☛ Service de transfert de fichiers P2P simple et rapide RdropLink Aucune compression, aucune limite de taille, sécurisé et rapide !!!

☛ Google Trends (Recherche de mots-clés Google Tranding.)

☛ WordTracker

⮚ Rechercher des fichiers publics dans Google Drive

☛ Rechercher des fichiers

☛ Lyzem

☛ FilePurSuit

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

9) Image OSINT :

Image OSINT, nous allons découvrir les choses suivantes sur n'importe quelle image.

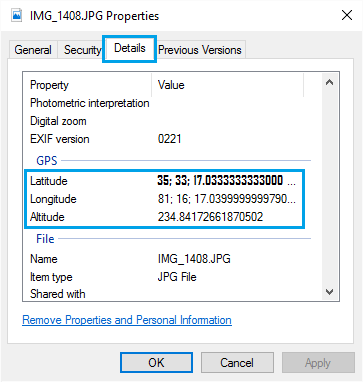

- Exif et métadonnées

- Recherche d'image inversée

- Géolocalisation via image

✯ Exif et métadonnées ✯

Les fichiers EXIF (Exchangeable Image File Format) stockent des données importantes sur les photographies. Presque tous les appareils photo numériques créent ces fichiers de données chaque fois que vous prenez une nouvelle photo.

Les métadonnées d'image font référence aux détails et informations spécifiques concernant un fichier photo particulier.

☟ Voici quelques outils utiles ☟

☛ Exiftool

☛ Exiv2

☛ Exifprobe

☛ Exif.tools

☛ MetaData2Go

☛ ExifMeta

☛ ExifData

☛ Jimpl

☛ OnlineExifViewer

☛ Image EXIF Viewer

☛ Gvision

☛ GeoGuessr

✯ Recherche d'image inversée ✯

J'en ai déjà parlé au point NO. 5, j'espère que vous en saurez plus !!!

✯ Géolocalisation via image ✯

Parfois, lorsque vous cliquez sur les photos dans votre appareil photo/téléphone, il capture vos coordonnées de localisation et les enregistre dans votre image, en utilisant cette photo, vous pouvez obtenir la géolocalisation exacte en utilisant les données exif de l'image.

☟ Quelques outils à utiliser. ☟

☛ Pic2Map

☛ ThExifiler

☛ FreeMapTools

☛ Géolocalisation

☛ Google « Ma carte photo »

Obtenez les informations sur l'image par un simple clic droit > PROPORTIES

☟ Voici quelques conseils pour obtenir l'emplacement réel de n'importe quelle image. ☟

- Méthode de recherche d’image inversée.

- Recherchez le texte qui s'affiche dans l'image.

- Recherchez d'autres éléments qui constituent l'arrière-plan de cette image cible.

- Remove.bg peut supprimer l'arrière-plan de l'image (à utiliser si vous en avez besoin)

- Cleanup.picture est un outil qui vous permet de supprimer n'importe quel objet particulier de l'image.

- Utilisez l'aide de Google Map pour connaître l'emplacement !!

- Voici quelques outils d'investigation d'images

☛ Getghiro

☛ Phoenix

☛ FotoForensics

☛ LetsEhance

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

10) Téléphone OSINT :

Phone OSINT est le processus de collecte d'informations sur les numéros de téléphone déjà publiés sur Internet !!!

☟ Quelques outils pour Phone OSINT. ☟

☛ Truecaller

☛ Calleridtest

☛ Infobel

☛ Whitepages

☛ NumVerify

☛ Whocalld

☛ Everycaller

☛ Phoneinfoga

☛ Spytox

☛ Localisation du téléphone

☛ ThatsThem

☛ Privacystar

☛ Getcontact

☛ Phunter

☛ Deep-HLR

☛ 411

☛ Téléphone -Outils

☛ Synchronisation

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

11) Envoyer un e-mail à OSINT :

Email OSINT, abréviation de Email Open Source Intelligence, est le processus de collecte et d'analyse d'informations accessibles au public sur une adresse e-mail ou son expéditeur/destinataire associé.

Cela implique l'utilisation de divers outils et techniques en ligne pour extraire des informations précieuses, telles que le nom du propriétaire, les profils de réseaux sociaux, les affiliations et d'autres données pertinentes.

Email OSINT est couramment utilisé dans les enquêtes de cybersécurité, la détection des fraudes et la collecte de renseignements pour mieux comprendre les individus ou entités associés à une adresse e-mail.

☟ Quelques outils pour Email OSINT. ☟

☛ Epieos

☛ H8mail

☛ EML-Analyzer

☛ Annuaire

☛ Voilanorbert

☛ GetNotify

☛ GHunt

☛ GeeMailUserFinder

☛ Mosint

☛ Mailfogle

☛ Goog-mail

☛ Email-Checker

☛ Hunter.io

☛ Mailboxlayer

☛ Snov.io

☛ Verifalia

☛ NeverBounce

☛ Holehe

☛ Have- I-been-Pawned

☛ Zefef

☛ Email Permutator+

☛ Spytox

☛ Proofy

☛ EmailLookup

☛ Emailhippo

☛ ProtOSINT

☛ Name2Email

☛ TheHarvester

☛ Google-Forgat-Password-Method (C'est une méthode manuelle de Google, vous pouvez reconnaître l'e-mail réel et fonctionnel)

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

12) Nom d'utilisateur OSINT :

Nom d'utilisateur OSINT signifie « Open Source Intelligence » lié aux noms d'utilisateur. Il fait référence au processus de collecte d'informations et de renseignements à partir de sources accessibles au public spécifiquement liées au nom d'utilisateur ou au pseudo en ligne d'une personne.

En analysant les données des plateformes de médias sociaux, des forums, des sites Web et d'autres sources en ligne, les analystes peuvent tenter de découvrir des informations sur la présence en ligne d'un individu, ses activités et potentiellement même son identité réelle.

Ce type d'OSINT peut être utilisé par des professionnels de la sécurité, des enquêteurs ou des chercheurs pour comprendre et évaluer les risques de sécurité potentiels, identifier des personnalités en ligne ou enquêter sur des individus à diverses fins.

☟ Certains outils utilisent le nom d'utilisateur OSINT. ☟

☛ Oh365UserFinder

☛ Sherlock

☛ X-osint

☛ UserFinder

☛ Enola

☛ DetectDee

☛ Social-Analyzer

☛ Maigret

☛ Nexfil

☛ Blackbird

☛ WhatsMyName

☛ InstantUsername

☛ Social-Searcher

☛ Namechk

☛ Namecheckr

☛ Namecheck

☛ Namecheckup

☛ CheckUsernames

☛ CheckUser

☛ Randommer

☛ Mcchecker

☛ Knowem

☛ Nom d'utilisateur-Réseaux sociaux

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

13) Mot de passe OSINT :

Mot de passe OSINT (Open Source Intelligence) fait référence à la pratique consistant à collecter et à analyser des informations accessibles au public provenant de diverses sources pour identifier ou deviner les mots de passe utilisés par des individus ou des organisations.

Ce processus implique l'utilisation de données provenant des réseaux sociaux, de forums en ligne, de bases de données divulguées ou de toute autre information accessible au public pour trouver des indices ou des modèles susceptibles de révéler les mots de passe d'une personne ou d'une entreprise.

☟ Voici quelques outils et techniques pour obtenir un mot de passe en utilisant la méthode OSINT. ☟

- Sites Web de recherche de violations de données : Des sites Web comme « Have I Been Pwned » ou « BreachAlarm » vous permettent de vérifier si votre adresse e-mail ou votre nom d'utilisateur apparaît dans des violations de données connues. Vous pouvez rechercher d'autres sites de forums de piratage.

- Ingénierie sociale : collecte d'informations sur la cible (telles que ses intérêts, les membres de sa famille, ses animaux de compagnie, etc.) à partir des médias sociaux ou d'autres sources publiques pour créer des suppositions éclairées sur les mots de passe.

- Fuite de bases de données : recherche de violations de données passées ou de fuites de mots de passe pouvant inclure le mot de passe de la cible.

Certains sites obtiennent le mot de passe de manière passive.

☛ Leakix

☛ Leakpeek

☛ Leakpeek 2

☛ Leakcheck

☛ Recherche de fuite

☛ LeakCheck

☛ WeLeakInfo

☛ Secureito

☛ Dehashed

☛ DataBreachArchives

☛ JoeBlack

☛ BlackKite

☛ HaveIBeenPwned

☛ HaveIBeenSold

☛ rets

☛ NuclearLeaks

☛ GhostProject

☛ SnusBase

☛ Checkleaked

☛ Breachdirectory

☛ Breachdirectory-2

☛ Keepassxc- Pwned

☛ LeakBase

☛ Sphinx.Bot

☛ HudsonRock

☛ LeakTracker - Pulvérisation de mots de passe : essayer quelques mots de passe couramment utilisés sur un grand nombre de comptes pour augmenter les chances de succès. L'outil

Breach-Parse est l'outil le plus utile pour la pulvérisation de mots de passe. - Plongée dans les poubelles : c'est un terme utilisé pour décrire la pratique consistant à fouiller dans les poubelles ou les conteneurs à déchets pour trouver des objets mis au rebut qui pourraient être précieux, utiles ou contenir des informations sensibles.

- Credential Stuffing : les pirates peuvent utiliser des informations d'identification compromises lors d'une violation pour obtenir un accès non autorisé à d'autres comptes ou systèmes, tirant ainsi parti de la tendance des utilisateurs à réutiliser leurs mots de passe.

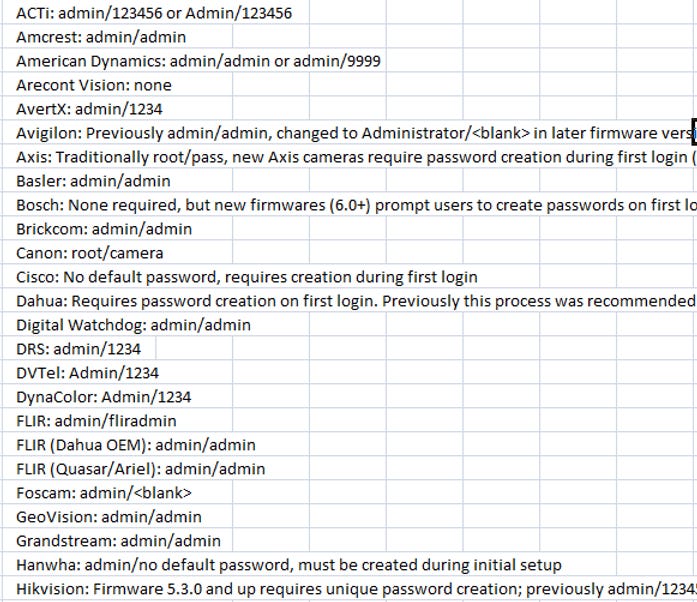

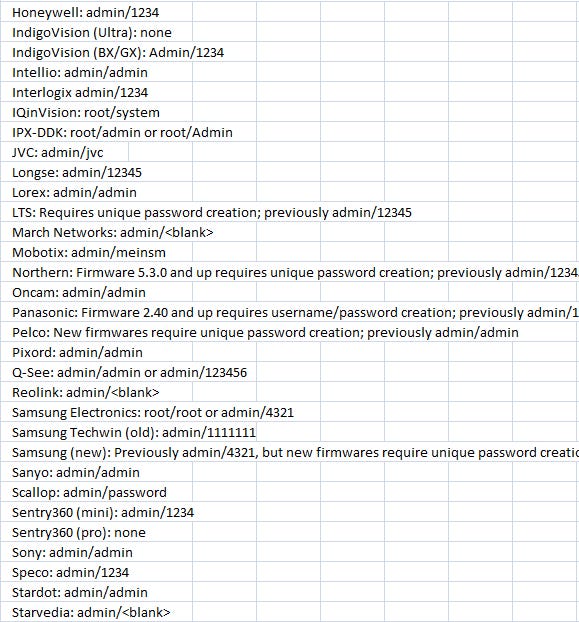

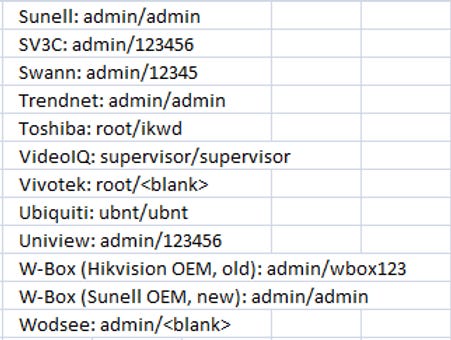

- Mot de passe par défaut : Parfois OU, vous pouvez dire que la plupart du temps, l'utilisateur

ne modifie pas le mot de passe par défaut de sa machine, et les pirates pourraient en profiter.

Voici quelques sites Web et outils de mots de passe par défaut qui seront utilisés pour les attaques par dictionnaire et par force brute.

☛ SecLists

☛ FuzzDB

☛ PayloadsAllTheThings

☛ Pydictor

☛ CUPP

☛ Pass-Station

☛ CIRT

☛ 1.6BillionWordlist

☛ DefaultPassword

☛ DefaultPassword2

☛ DefaultCreds

☛ Mentalist

☛ GoMapEnum

☛ FortyPoundHead

☛ DefaultPasswordInfo

☛ Assetnote

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

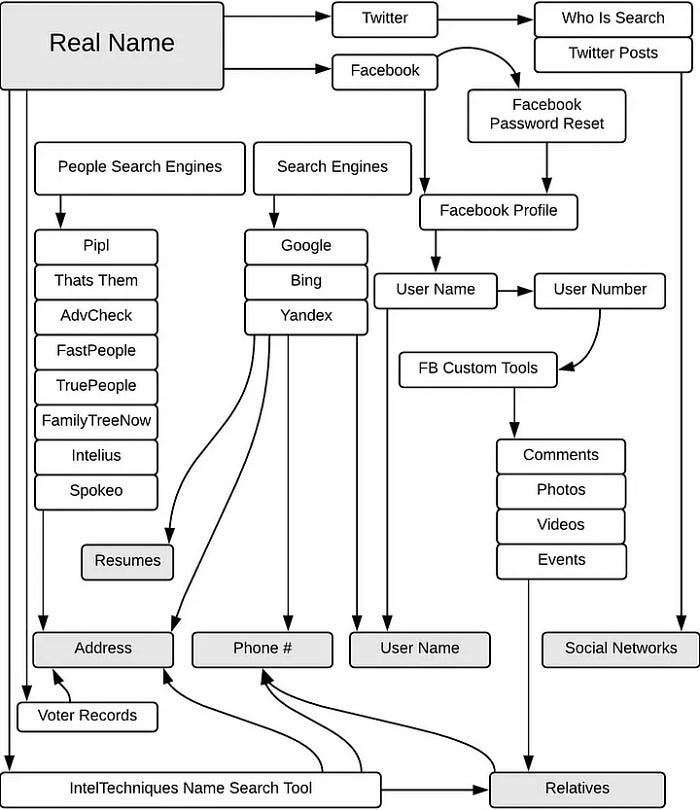

14) Personnes OSINT :

People OSINT est un processus de collecte d'informations sur les personnes et les éléments environnants tels que l'adresse, l'emplacement, le numéro de téléphone, l'e-mail et bien d'autres.

☟ Quelques outils pour People OSINT. ☟

☛ Spokeo

☛ Peoplelooker

☛ ThatsThem

☛ TruePeopleSearch

☛ TruePeopleSearch 2

☛ TruthFinder

☛ PeekYou

☛ ZabaSearch

☛ PeopleFinder

☛ Foller

☛ Socialcatfish

☛ BeenVerified

☛ WhitePages

☛ FastPeopleSearch

☛ IDcrawl

☛ SearchSystem s

☛ SborraTools

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

15) Site Internet OSINT :

L'OSINT du site Web fait référence au processus de collecte et d'analyse d'informations provenant de sources accessibles au public pour obtenir des informations et des connaissances sur un site Web particulier ou une présence en ligne.

Website OSINT est une approche unique pour recueillir et analyser des informations accessibles au public afin d'obtenir des informations précieuses sur un site Web ou une entité en ligne, ce qui en fait un élément crucial de la sécurité numérique et de la collecte de renseignements.

☟ Quelques outils pour le site Web OSINT. ☟

☛ Archive-1

☛ Archive-2

☛ Archive-3

☛ Anna'sArchive

☛ Spyonweb

☛ Arquivo

☛ Vstat.Info

☛ SiteWorthTraffic

☛ SimilarWeb

☛ URLvoid

☛ PingDom

☛ GTmetrix

☛ VisualPing

☛ Website-OSINT

☛ Siteliner

☛ Duplicheck euh

☛ Alternative

à ☛ OCCRP- Aleph

J'ai déjà écrit un blog là-dessus, regardez-le !!! ☟

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

16) OSINT aéronautique :

Aviation OSINT consiste à utiliser des informations accessibles au public pour recueillir des informations sur divers aspects de l'aviation, notamment le suivi des vols, les informations sur les aéronefs, les opérations aériennes, les accidents aériens, les aéroports, les réglementations et les technologies aéronautiques.

☟ Quelques outils pour Aviation OSINT. ☟

☛ FlightRadar24

☛ RadarBox

☛ FlightAware

☛ ADS-B Exchange

☛ Icarus-Flight

☛ Liveatc

☛ AdsbexChange

☛ Opensky-Network

☛ Planemapper

☛ Planefinder

☛ Planespotters

☛ Airhistory

☛ Planeflighttracker

☛ Variflight

☛ Freedar

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

17) Moteurs marins et OSINT sous-marin :

Marinedrives OSINT signifie « Maritime Intelligence, Surveillance, and Reconnaissance Open Source Intelligence ».

L'objectif principal de Marinedrives OSINT est de surveiller et de comprendre les évolutions maritimes, telles que les mouvements de navires, les activités portuaires, les opérations navales et d'autres événements survenant dans le domaine maritime.

☟ Quelques outils pour Marinedrives OSINT. ☟

☛ MarineTraffic

☛ ShipSpotting

☛ ShipLocation

☛ ShipXplorer

☛ ShipTracker

☛ MyshipTracking

☛ MaritimeOptima

☛ VesselFinder

☛ VesselTracking

☛ MarineVesselTraffic

☛ VesselTracker

☛ Aishub

☛ Fleetmon

☛ Subtelforum

☛ Boatnerd

☛ Psgllc

☛ SubMarineCableMap

☛ MarineInsight (portail d'actualités Marinedrives)

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

18) OSINT ferroviaire :

Railway OSINT signifie « Railway Open-Source Intelligence ». Il fait référence à la pratique de collecte et d'analyse d'informations sur les systèmes ferroviaires et les activités connexes à l'aide de sources accessibles au public.

☟ Certains outils sont utilisés pour Railway OSINT. ☟

☛ OpenRailwayMap

☛ TrackTrace

☛ SignalBox

☛ WorldlineGlobal

☛ Etrain

☛ RailCabrides

☛ YandexTrain

☛ ChronoTrains

☛ NsinterNational.com/

☛ MobilityPortal

☛ Où est mon train

Recherchez sur l'application de suivi ferroviaire populaire par pays de Google, car certaines applications sont simplement limitées à un pays spécifique. Vous devez rechercher davantage sur Google.

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

19) Géolocalisation & IP OSINT :

Géolocalisation OSINT : Utilisation de données publiques pour identifier l'emplacement physique d'un appareil ou d'une entité, souvent via la géolocalisation GPS ou IP.

IP OSINT : Collecte d'informations sur une adresse IP à partir de sources accessibles au public pour révéler des détails sur son origine et son utilisation.

Les deux techniques facilitent les enquêtes, la cartographie et la compréhension des aspects géographiques des interactions numériques.

☟ Quelques outils pour Ip & Geolocalisation OSINT. ☟

1. Géolocalisation

☛ Geocreepy

☛ GeoNames

☛ Géolocalisation

☛ GisGeography

☛ Liveuamap (Tapez le pays comme sous-domaine)

☛ GoogleEarth

☛ GoogleMap

☛ BingMap

☛ AppleMap

☛ YandexMap

☛ MapsMe

☛ Mapillary

☛ DualMaps

☛ Peakfinder

☛ ☛ UKTraffic ☛ SnapMap ☛ Peakvisor ☛ SkyDB ☛ Coordonnées GPS ☛ Photo-Map ☛ MapChannels ☛ Latlong ☛ SoarEarth ☛ Seeker ☛ Earth3DMap ☛ MapQuest ☛ AllTrails ☛ InstantStreetView ☛ WikiMapia ☛ FreegisData ☛ Shademap

2. Emplacement IP

☛ Emplacement IP

☛ IPLocation 2

☛ IPlogger

☛ Grabify 1

☛ Grabify 2

☛ Grabify 3

☛ IpTrap

☛ IPlocation.io

☛ IP2location

☛ InfoByIP

☛ IPinfoDB

☛ IP2locationLite

☛ IPinfo

☛ IPwhois

☛ IPlocation

☛ sur

☛ OSINTMmap

☛ NominatimOpenstreetmap

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

20) Webcam et vidéosurveillance OSINT :

Webcam OSINT consiste à utiliser des ressources et des outils en ligne pour extraire des renseignements ou des données précieuses à partir de webcams, qui peuvent être utilisées à diverses fins telles que la recherche, l'analyse de sécurité ou la compréhension d'événements en temps réel se produisant dans des zones spécifiques. Il est essentiel de mener ces activités de manière éthique et dans le respect des limites légales, en respectant la vie privée et la sécurité des individus et des organisations.

☟ Quelques outils pour Webcam OSINT. ☟

☛ OpenTopia

☛ Insecam

☛ Shodon

☛ Earthcam

☛ WebcamTravel

☛ AirportWebCams

☛ Pictimo

☛ Plus humide

☛ Wisuki

☛ Hdontap

☛ TabiCam

☛ TravelCam

☛ MyLiveStreams

☛ LiveFromIceland

☛ BalticLiveCam

☛ CamHacker

☛ IPliveCams

☛ WebCamTaxi

☛ World-Webcams

☛ WebCamHopper

☛ WebcamsAbroad

☛ TFljamcams

☛ WebcamNetwork

☛ Worldcam

☛ LiveWorldWebcam

☛ SkyLineWebcams

☛ MassPirates

☛ ArmChairResearch

☛ WhatsUpCams

☛ Goakamai

☛ SkyLineWebCams

☛ Cameradar

☛ Webcam

☛ Blackbird

☛ GHDB

☛ Cam-Hackers

☛ SearchCAM

Voici quelques recherches Google pour trouver des caméras Web en ligne, ainsi qu'un nom d'utilisateur et un mot de passe par défaut pour la caméra.

allintitle : "Caméra réseau NetworkCamera"

intitle : "EvoCam" inurl : "webcam.html|"

intitre : "Live View / - AXIS"

intitre : "LiveView / - AXIS" | inurl:view/view.shtml

inurl: indexFrame.shtml "Axis Video Server"

inurl: axis-cgi/jpg

inurl: "MultiCameraFrame?Mode=Motion"

inurl: /view.shtml

inurl: /view/index.shtml

« ma webcamXP serveur!"

intitre : « Network Camera NetworkCamera »

intitre : « Live View / - AXIS »

intitle : « Live View / - AXIS 206M »

intitle : « Live View / - AXIS 210 »

intitle : « Toshiba Network Camera »

intitle : « Live NetSnap Cam- Flux du serveur"

titre : "IP Webcam Viewer"

titre : "WebCamXP 5"

titre : "Caméra IP en direct 2MP (1920 x 1080)"

titre : "Caméra IP en direct 3MP (2048 x 1536)"

titre : "Vue de la caméra réseau"

inurl : viewerframe?mode =actualiser

l'URL : "/control/userimage.html"

l'URL : app/cam

l'URL : "/view/index.shtml"

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

21) OSINT sur les réseaux sociaux :

L'OSINT sur les réseaux sociaux fait référence au processus de collecte et d'analyse d'informations accessibles au public à partir de diverses plateformes de médias sociaux pour obtenir des informations et des renseignements précieux. En bref, il s’agit d’utiliser les données de sites Web comme Facebook, Twitter, Instagram, LinkedIn, etc., pour mieux comprendre les individus, les organisations ou les événements.

Dans ce blog, j'ai expliqué en détail les médias sociaux OSINT alias SOMINT.

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

22) Fréquence radio, OSINT sans fil et satellite :

Radio Fréquence (RF) OSINT : Collecte de renseignements à partir d'informations accessibles au public transmises sur des fréquences radio.

OSINT sans fil : collecte de renseignements à partir de données accessibles au public liées aux technologies sans fil telles que le Wi-Fi, le Bluetooth et les réseaux cellulaires.

OSINT par satellite : utilisation d'informations accessibles au public provenant de satellites et de télédétection pour la collecte de renseignements, y compris l'imagerie satellitaire et le suivi des mouvements des satellites.

☟ Voici quelques outils utilisés dans.☟

1. Fréquence radio

☛ ZoomEarth

☛ RadioGarden

☛ WorldRadioMap

☛ RadioGuide

☛ Radio

☛ LiveRadios

☛ OnlineRadios

☛ LiveOnlineRadio

☛ WorldViewEarthData

☛ Shure-Frequency-Finder

☛ MapChecking

☛ RadioReference

☛ FMScan

☛ FrequencyFinder

☛ NewEndian-FreqF inder

☛ Siriusxm

☛ DigitalFrequencySearch

☛ OpenMHZ

2. Satellite

☛ SatFlare

☛ Celestrak

☛ OrbTrack

☛ SatMap

☛ EarthExplorer

☛ FindSatellites

☛ Dishpointer

☛ Satellitefinder

☛ N2yo

☛ SatView

☛ UphereSpace

☛ Arachnoid

☛ FastSatFinder

☛ DishPointer

☛ GeoSatFinder

☛ ☛ Google-Earth

☛ Intelligence -Airbusds ☛ Geogig ☛ GrassOsgeo ☛ EuspaceImaging ☛ Maxar

3. WiFi

☛ Wigle

☛ WifiMap

☛ Mylnikov

☛ Wiman

☛ OpenWifiMap

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

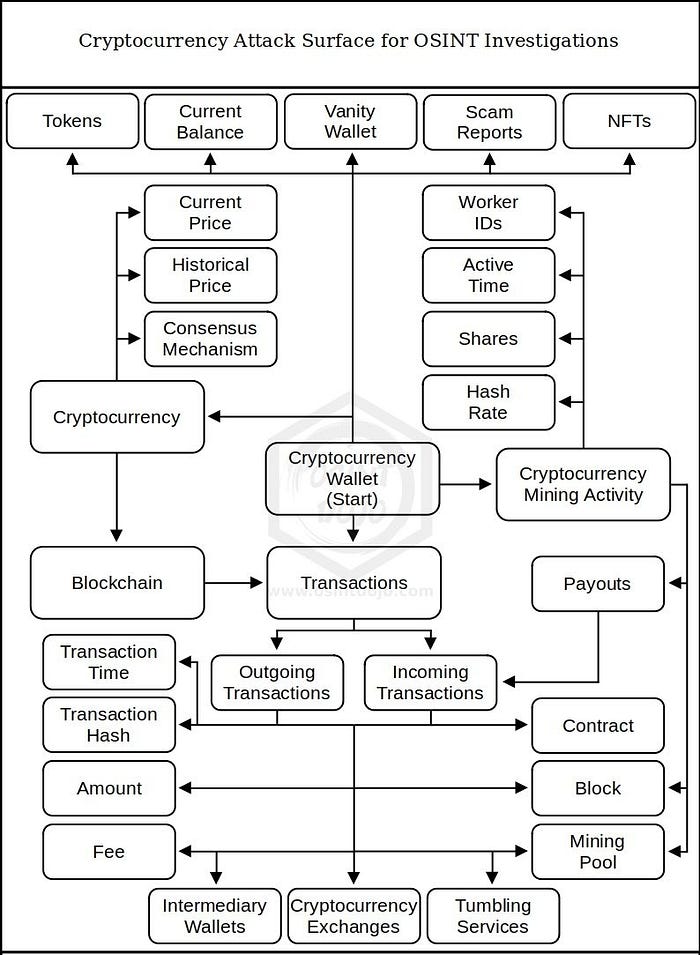

23) Crypto-monnaie OSINT :

OSINT pour les crypto-monnaies implique l'utilisation d'informations accessibles au public provenant de sources telles que les médias sociaux, les forums, GitHub, les sites Web d'actualités, les explorateurs de blockchain, etc., pour recueillir des informations sur le monde de la cryptographie.

☟ Voici quelques outils pour Crypto Currency OSINT. ☟

☛ BlockchainExplorer

☛ BlockChair

☛ WalletExplorer

☛ BitinfoCharts

☛ ExplorerCrystalBlockChain

☛ OXT

☛ Blockpath

☛ Orbit-Tool

☛ BitcoinAbuse

☛ BitcoinWhosWho

☛ Bitref

☛ OSINT-SPY

☟ Surface d'attaque CryptoCurrency pour les enquêtes OSINT. ☟

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

24) Réseau OSINT :

Network OSINT fait référence à la pratique consistant à collecter des informations sur un réseau ou ses composants à l'aide de sources accessibles au public. OSINT est un outil précieux pour comprendre et évaluer les risques de sécurité potentiels, identifier les vulnérabilités et découvrir des informations susceptibles de faciliter l'analyse ou l'enquête du réseau.

☟ Voici quelques outils pour réseauter OSINT. ☟

☛ Centralops

☛ Outils réseau

☛ Toolsvoid

☛ Manytools

☛ All-Nettools

☛ Mxtoolbox

☛ Hackertarget

☛ Nmap

☛ Wireshark

☛ Termshark

☛ Whois

☛ Robtex

☛ Viewdns

☛ Viewdns 2

☛ Netcraft

☛ OpenCorporates

☛ Propriété Ouverte

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

25) Arnaque OSINT :

Scammer OSINT consiste à collecter des informations sur des fraudeurs ou des activités frauduleuses à l'aide de sources accessibles au public sur Internet.

☟ Voici quelques outils pour Scammer OSINT. ☟

☛ Scammer

☛ DatingScammer

☛ Bismanonline

☛ Scamalert

☛ LookupRobokiller

☛ Nomorobo.com

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

26) IOT OSINT :

IoT OSINT signifie « Internet of Things Open Source Intelligence ». En bref, il fait référence au processus de collecte et d'analyse de données accessibles au public provenant de divers appareils et systèmes IoT pour obtenir des informations, détecter des vulnérabilités ou identifier des menaces potentielles. Ces informations peuvent être collectées à partir de sources publiques telles que les réseaux sociaux, les forums, les sites Web ou les bases de données accessibles au public liées aux appareils IoT.

☟ Voici quelques outils pour IOT OSINT. ☟

☛ Shodan

☛ Censys

☛ Thingful

☛ Zoomeye

☛ PRET

☛ Recon-Ng

☛ IvreRocks

☛ InSpy

☛ Metasploit

☛ Routersploit

☛ Iot-Inspector

☛ CriminalIP

☛ HunterHow

☛ Firmware-Analysis-Toolkit

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

27) OSINT DarkWeb :

Dark Web OSINT fait référence au processus de collecte et d'analyse d'informations accessibles au public sur le dark web, qui fait partie d'Internet non indexée par les moteurs de recherche traditionnels.

En bref, cela implique l’utilisation d’outils et de techniques spécialisés pour accéder, surveiller et extraire des données de plateformes en ligne cachées, de forums, de marchés et d’autres sources du dark web.

☟ Voici quelques outils pour DarkWeb OSINT. ☟

☛ OnionSearchEngine

☛ OnionSearch

☛ OnionScan

☛ TorBot

☛ TorCrawl

☛ Onioff Katana

☛ DarkWebOsint

☛ VigilantOnion

☛ OnionIngestor

☛ Darc

☛ MidnightSea

☛ DeepdarkCTI

☛ DarkDump

☛ DockerOnionNmap

☛ Le HiddenWiki

☛ IacaDarkwebTools

☛ WeboProxy

☛ Tor2Web

☛ StealthMole

☛ Jarm

☛ DeepDarkCTI

☛ Tor Metrics

☛ IKnowWhatYouDownload

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

28) Actualités OSINT :

News OSINT appliqué à la collecte et à l’analyse d’actualités. En bref, il fait référence au processus d'utilisation de sources accessibles au public pour recueillir et analyser des informations afin de comprendre, vérifier et rendre compte des événements d'actualité. Les techniques OSINT impliquent l'utilisation de plateformes en ligne, de médias sociaux, de sites Web, de documents gouvernementaux et d'autres sources accessibles au public pour collecter des données et des informations d'actualité. Les journalistes, les chercheurs et les analystes utilisent souvent OSINT pour soutenir leurs processus de reportage, d'enquête et de vérification des faits.

☟ Voici quelques outils pour News OSINT. ☟

☛ Newsnow

☛ Newspapermap

☛ 1stheadlines

☛ Newsnow.UK

☛ NewsPaperArchive

☛ AllYouCanRead

☛ NewsPapers

☛ NewsPaperMap

☛ OnlineNewsPapers

☛ NewsPress

☛ GoogleNews

☛ Snopes

☛ Hoaxy

☛ WebArchive

☛ Factcheck

☛ Reviewmet a

☛ ReportersLab

☛ Truthorfiction

☛ CitizenEvidence

☛ FakeNews Verify

☛ SmartResultsNow

1. Recoupez-vous avec plusieurs sources : vérifiez les informations en les comparant à plusieurs sources d'information fiables. Si l’histoire est vraie, vous devriez la trouver rapportée par plusieurs médias réputés.

2. Surveillez les Clickbait : méfiez-vous des titres sensationnels conçus pour attirer l'attention mais qui peuvent ne pas refléter le contenu réel de l'article. Recherchez des sources fiables qui présentent les informations de manière objective.

3. Vérifiez la date : Parfois, les anciennes nouvelles sont partagées comme si elles étaient nouvelles. Vérifiez la date de l'article pour vous assurer que vous obtenez les dernières informations.

4. Recherchez la crédibilité de l'auteur : vérifiez les informations d'identification et la réputation de l'auteur. Les journalistes et experts dignes de confiance sont plus susceptibles de fournir des informations précises.

5. Examinez les preuves : vérifiez les affirmations en recherchant des preuves à l'appui, comme des déclarations officielles, des données ou des rapports.

6. Méfiez-vous des images trompeuses : les images peuvent être prises hors de leur contexte. Effectuez une recherche d'image inversée pour voir si l'image a été utilisée ailleurs avec une signification différente.

7. Vérifiez les citations et les sources : si l'article comprend des citations, vérifiez si elles sont attribuées à des personnes ou à des organisations crédibles.

8. Méfiez-vous du contenu non vérifié : les médias sociaux et le contenu généré par les utilisateurs ne sont pas toujours fiables. Vérifiez les informations provenant de sources d’information crédibles avant de les partager.

9. Comprendre les préjugés : soyez conscient des préjugés potentiels des médias. Essayez de lire à partir de diverses sources pour avoir une perspective équilibrée.

10. Consultez les sites de vérification des faits : Il existe des sites Web de vérification des faits qui peuvent vous aider à vérifier l'exactitude des informations. Recherchez des vérificateurs de faits réputés.

N'oubliez pas que prendre quelques minutes supplémentaires pour vérifier les faits peut vous aider à garantir que vous partagez des informations exactes et que vous ne contribuez pas à la propagation de fausses informations.

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

30) Carte de crédit OSINT :

Credit Card OSINT, en termes simples, fait référence à la pratique consistant à utiliser des informations accessibles au public pour recueillir des détails sur les cartes de crédit et leur utilisation.

Les 3 premiers sont des sites Web de vérification BIN de cartes de crédit, BIN signifie numéro d'identification bancaire. Le « numéro d'identification bancaire » ou code BIN fait référence à la séquence initiale de quatre à six chiffres qui apparaît sur une carte de crédit . Le numéro est utilisé pour identifier la banque émettrice de la carte ou une autre institution financière.

☟ Sites de vérification des bacs. ☟

☛ Binlist

☛ BincheckIo

☛ Bincheck

☛ CardPwn (outil OSINT de carte de crédit)

(Avertissement : vérifier le BIN d'une carte de crédit sur Internet peut être risqué et potentiellement dangereux. Utilisez-le à vos propres risques si vous utilisez votre propre carte de crédit.)

Pour vous entraîner ou si vous souhaitez savoir comment fonctionne la vérification du BIN, vous pouvez utiliser le site FakeCreditCardNumberGenerator pour générer de faux numéros de carte de crédit afin de mieux comprendre le BIN.

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

31) Univers OSINT :

MDR 🤣🤣🤣🤣🤣 !!!!!! Qu'est-ce que tu as pensé ?? Je suis sérieux ?? Non, je plaisante, mais j'ai quelques sites Web sur lesquels vous pouvez rassembler des informations sur l'univers entier. C'est un site Web d'information, non utilisé pour OSINT.

☟ Quelques sites Web pour obtenir des informations sur l'Univers.☟

☛ ChromeExperiments

☛ Theskylive

☛ SolarSystemScope

☛ DeepspaceMap

☛ ViewSpace

☛ MapOfTheUniverse

☛ Hubblesite

☛ WorldwideTelescope

☛ UniverseSandbox

☛ GalxySpace

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

32) Blogues OSINT :

Le blog OSINT est important à lire quotidiennement. Si votre parcours de carrière en cybersécurité va vers les mots OSINT et si vous souhaitez devenir un « chercheur OSINT », il devrait alors être nécessaire de le lire.

☟ Voici quelques blogs OSINT qu'il vous faut lire !!! ☟

☛ OsintCurio

☛ AwareOnline.com

☛ Osintme

☛ OsintTeam

☛ OsintOrg

☛ OsirtBrowser

☛ WebBreacher.com

☛ OsintNinja

☛ Osintfr

☛ Sector035

☛ UKOSINT

☛ OSINTForAll

☛ DigitalInvestigations

☛ The-DFER-Re port

☛ OsintFoundation.com

☛ OsintNewsletter

☛ BleepingComputer

☛ OS2NT

☛ BushidoToken

☛

☟ Voici quelques comptes Twitter OSINT.☟

☛ OSINTUpdates

☛ AllForOSINT

☛ DailyOSINT

☛ OsintTV

☛ OSINTResearch

☛ OHShint

☛ 0xtechrock

☛ OSINT-Technical

☛ OSINTtechniques

☛ osintnewsletter

☛ BushidoToken

☛ Cyb3rops

☛ Web

☛ VXUnderground

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

33) Quelques images OSINT aléatoires :

Tout le mérite revient aux personnes qui créent ces informations (le crédit est dans les images.)

☛ Outil Metagoofil pour extraire les métadonnées de documents publics tels que pdf, doc, xls, ppt, etc.

⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

34) Des millions de ressources d'outils :

En début de blog, comme je vous l'avais dit, voilà j'ai tenu ma promesse. Dans cette partie, je suis très heureux de vous présenter des millions d'outils, utilisés pour tous les types d'OSINT. Ce qui vous aidera certainement à explorer de plus en plus de nouvelles choses.

ALORS,

⚠️ « ATTACHEZ VOTRE CEINTURE, LE TEMPS VA DEVENIR MAUVAIS !!! » ⚠️

☛ Smart-Myosint-Training (Ici, vous aurez des millions d'outils, le chargement prendra un certain temps.)

☛ The-Ultimate-OSINT-Collection

☛ OSINT-Inception

☛ Sim-S-Tools

☛ OSINT-Stuff-Tool- Collection

☛ The-BBC-Africa-Eye-Forensics-Dashboard

☛ OSINT-Link

☛ OSINT-Tools

☛ OSINT-SH

☛ OSINT-Industries

☛ UK-OSINT

☛ OSINT-Combine

☛ OSINT-Essentials

☛ OSINT-Techniques

☛ OSINT-Framework

☛ Outils IntelTechniques

☛ Outils Intelx

☛ OSINT-DoJo

☛ MidaSearch

N'AVANCEZ PAS SANS VÉRIFIER LA LISTE DE RESSOURCES OUTILS !!

Quelques Google Dorks

site : "start.me" intitle : "OSINT" OU "osint"

site : "start.me" inurl : "OSINT"

#Vous aurez encore des trucs sympas⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚⮘⮚

35) Points bonus :

1) Chaque fois que vous effectuez une recherche OSINT, créez un espace de travail séparé pour effectuer votre travail et vous pourrez utiliser le meilleur système d'exploitation jamais conçu pour de meilleures performances.

☛ CSI Linux

☛ Trace Labs OSINT VM

☛ Tsurugi Linux

Ce sont les meilleurs systèmes d'exploitation jamais utilisés qui sont principalement utilisés par les chercheurs OSINT.

Consultez ce blog. ☟

2) La pratique est plus importante, si vous voulez être parfait dans ce domaine, voici quelques pratiques OSINT CTF, qui vous aideront à créer une meilleure version de vous-même.

Consultez ce blog. ☟

3) La méthodologie OSINT est l’une des parties les plus importantes de votre recherche que vous devriez connaître.

☛ OSINT-DoJo est une ressource où vous pouvez obtenir de nombreux diagrammes de méthodologie, des graphiques et bien d'autres choses.

4) Veuillez noter que la disponibilité et les fonctionnalités de ces outils peuvent être disponibles ou non. Si vous n’avez reçu aucun lien, accédez aux archives et vérifiez l’historique. Si parfois vous n'avez obtenu aucun outil OU pour une raison quelconque, le site est en panne ou ne fonctionne pas, essayez de le trouver sur ARCHIVE . utilisez également d’autres outils.

5) OSINT ne consiste pas seulement à utiliser des outils, il s'agit avant tout de votre recherche, de votre enquête et de votre méthodologie. Les outils vont et viennent, mais vous ne devez jamais oublier votre méthodologie.

6) Si vous souhaitez faire carrière chez OSINT, alors « CETTE » plateforme vous aidera certainement à trouver votre emploi. (Vérifiez tous les détails par vous-même.)

7) Tous les outils, techniques et méthodologies donnés sont uniquement destinés à des fins éducatives et à un usage éthique uniquement.

8) Les outils OSINT peuvent aider à trouver des images, des vidéos et des infographies de haute qualité à partir de sources accessibles au public. Ces visuels peuvent améliorer l’attrait visuel de vos articles de blog et améliorer l’engagement des lecteurs.

9) OSINT vous permet de collecter des informations provenant d'un large éventail de sources, telles que des articles de presse, des réseaux sociaux, des sites Web gouvernementaux, etc. Cela vous permet de créer des articles de blog bien informés et fondés sur des faits, améliorant ainsi la crédibilité de votre contenu.

10) OSINT peut découvrir des histoires intéressantes et convaincantes provenant de diverses sources, vous aidant à créer des articles de blog engageants et narratifs qui captivent votre public.

Je mettrai à jour ce blog si j'ai du nouveau sur OSINT !!!

J'ai vraiment consacré beaucoup d'efforts et de temps pour créer ce blog. J'espère que vous aimez ce blog.

Si vous l'aimez, n'oubliez pas de suivre, de vous abonner et d'applaudir.

Je vous verrai avec le prochain article.

.jpg)

Commentaires

Enregistrer un commentaire

🖐 Hello,

N'hésitez pas à commenter ou vous exprimer si vous avez des trucs à dire . . .👉