Google Dorks – Google Hacking : exploiter toute la puissance de Google | IT-Connect

Google Dorks – Google Hacking : exploiter toute la puissance de Google

Sommaire [-]

I. Présentation

Lorsque l'on parle de Google Dorks ou de Google Hacking, on fait référence aux méthodes de recherches avancées sur le moteur de recherche de Google. Cette méthode d'investigation sur Internet s'appuie sur le principe de l'OSINT (Open Source Intelligence ou renseignement par source ouverte).

Dans cet article, je vais vous montrer comment tirer profit d'un moteur de recherche comme Google pour rechercher des informations très précises. Je dirais même que ces méthodes de recherches avancées vont permettre d'exposer l'invisible. Avant cela, il me semble important de vous expliquer comment fonctionne l'indexation des pages et du contenu au sein des moteurs de recherche.

Avis de non-responsabilité : cet article et cette vidéo sont réalisés à titre éducatif. Je ne serai pas responsable des activités réalisées à partir des connaissances acquises avec ce contenu.

🎥 Disponible au format vidéo :

II. L'indexation des pages et du contenu sur Google

Les moteurs de recherche contiennent des milliards de pages dans leurs index et ces pages sont retournées dans les résultats en fonction de la demande de l'utilisateur. Pour indexer les pages, les moteurs de recherche s'appuie sur ce que l'on appelle des crawlers (mais aussi : agents, bots ou encore robots).

On peut dire que le robot d'un moteur de recherche sait faire deux choses :

- Lire le contenu d'une page et enregistrer son contenu dans la base du moteur de recherche (indexation)

- Suivre les liens contenus dans une page : accès à d'autres pages, qui peuvent être indexées également

Néanmoins, nous avons le pouvoir de dire si "oui" ou "non", on autorise le robot à indexer une page dans sa base. Pour cela, on déploie à la racine de son site Internet ou de son application Web, un fichier nommé "robots.txt". Ce fichier contient les règles d'indexation que doivent appliquer les robots.

Note : l'indexation des pages sur un site Internet s'appuie aussi sur un fichier Sitemap. Ce fichier va servir à déclarer les pages à indexer pour faciliter le travail des robots.

Dans l'exemple ci-dessous, on autorise tous les User-agent - c'est-à-dire tous les robots - dans tous les répertoires sauf le contenu du répertoire "/wp-admin/". Il s'agit d'un répertoire sensible puisqu'il s'agit du répertoire de l'interface d'administration sous WordPress.

User-agent: * Disallow: /wp-admin/

Dans le même esprit, si vous hébergez des PDF sur votre site Web et que vous ne souhaitez pas qu'il soit indexé, il faudra inclure une règle pour le dire :

User-agent: * Disallow: /*.pdf$

Il existe de nombreux robots différents. Par exemple, nous avons :

- Google Images : Googlebot-Image,

- Google : Googlebot,

- Bing : Bingbot,

- Qwant : Qwantify ou Qwant-news

- DuckDuckGo : DuckDuckBot

Grâce au fichier robots.txt évoqué précédemment, on peut gérer les règles pour chaque robot, mais généralement on le fait de façon globale pour rester cohérent. Il est à noter que Google propose un outil en ligne pour tester son fichier "robots.txt" : un bon moyen de tester ses règles.

Vous l'aurez compris, un mauvais lien placé sur une page ou une mauvaise gestion du fichier robots.txt peut mener à l'indexation de pages ou de fichiers sensibles avec du contenu confidentiel. C'est là que la notion de Google Dorks entre en jeu !

Grâce aux Google Dorks, nous allons pouvoir trouver des informations cachées mais disponibles car elles sont indexées par Google. Les propriétaires de ces pages ne sont pas au courant qu'elles sont indexées, alors c'est là que ça peut devenir dangereux et préjudiciable !

III. Que peut-on trouver avec les Google Dorks ?

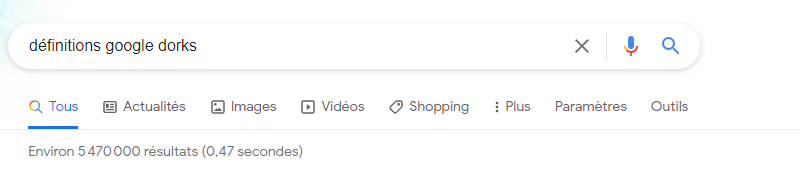

Comme je le disais, avec les Google Dorks on peut exposer l'invisible ! Lorsque l'on effectue une recherche sur Google ou un autre moteur de recherche, on saisie généralement une phrase, par exemple "Qu'est-ce que les Google Dorks ?" ou alors quelques mots clés "définition google dorks". Ensuite, le moteur de recherche nous retourne toutes les pages où il a trouvé ses mots, en classant ses pages par pertinence grâce à ses algorithmes.

Ce sont des requêtes basiques que l'on utilise tous les jours et qui permettent de rechercher de l'information. Quand on parle de Google Hacking, on effectue des recherches avancées que l'on peut associer à une investigation.

On peut trouver tellement de choses différentes qu'il n'est pas possible d'établir une liste exhaustive. Voici tout de même quelques exemples de ce que l'on peut trouver grâce aux Google Dorks :

- Equipements non protégés exposés sur Internet : switchs, caméras, routeurs, imprimantes, etc.

- Fichiers sensibles : liste du personnel, liste d'utilisateurs et mots de passe, etc.

- Fichiers correspondant à des listes de prix (pricelist)

- Pages d'authentification sur des applications Web : espace d'administration d'un site, PhpMyAdmin, etc...

- Serveurs exposés sur Internet et mal configurés voire pas configurés : page par défaut d'Apache

- Etc...

Lorsque l'on utilise les Google Dorks, on peut effectuer des requêtes avancées pour obtenir une information sans impact réel, mais aussi effectuer des requêtes offensives ou défensives. Les intentions comptes et la notion d'éthique est importante !

Note : nous parlons généralement de Google Dorks mais il faut savoir que les autres moteurs de recherche prennent en charge ces requêtes. Néanmoins, on ne peut pas nier : Google est certainement le moteur de recherche le plus complet et le plus précis alors il y a tout intérêt à l'utiliser dans le cadre d'une investigation. Mais, cela reste intéressant de comparer les résultats entre plusieurs moteurs de recherche.

IV. Google Dorks - Google Hacking : les opérateurs de recherche

Nos requêtes quotidiennes sont basiques et n'exploitent pas tout le potentiel des moteurs de recherche. Les opérateurs de recherche vont permettre d'exploiter tout le potentiel des moteurs de recherche. C'est le moment d'apprendre à les connaître au travers de quelques exemples.

Reprenons, l'exemple évoqué précédemment avec la requête :

définitions google dorks

Lorsque l'on saisie cette requête sur Google, on obtient plus de 5 millions de résultats. C'est énorme ! En fait, Google retourne les résultats en prenant les trois mots clés individuellement.

Par contre, si j'effectue la même requête en apportant une légère modification :

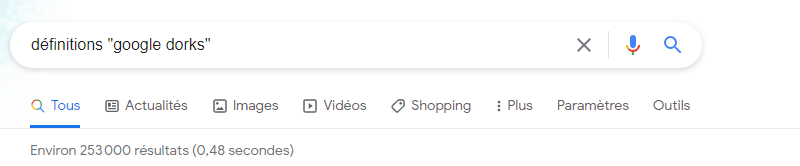

définitions "google dorks"

Simplement en indiquant des guillemets autour de "google dorks", je suis passé de plus de 5 millions de résultats à 253 000 résultats ! Pourquoi ? Lorsque l'on met des guillemets, cela indique au moteur de recherche qu'il doit rechercher la phrase exacte et que le résultat doit inclure cette phrase ! On ne lui demande pas de rechercher "google" et "dorks" dans les pages, mais on lui demande de rechercher "google dorks" : ce qui correspond réellement à ce que l'on cherche. Tandis qu'une page qui contient les mots "google" et "dorks" séparément, ne correspondra peut être pas.

Google prend en charge de nombreux opérateurs de recherche qui vont permettre d'affiner notre requête et obtenir des résultats précis. Celui que nous venons de voir est basique, mais il en existe d'autres, bien plus puissant.

Je vous propose une liste de quelques opérateurs de recherche très utiles et couramment utilisés :

- site:

- Rechercher sur un site spécifique / voir les pages indexées pour un site

- Exemple pour le domaine it-connect.fr : site:it-connect.fr

- Rechercher les pages en lien avec Windows Server sur le site it-connect.fr : site:it-connect.fr Windows Server

- filetype:

- Rechercher une extension de fichier spécifique

- Exemple pour rechercher des fichiers PDF associé au mot clé "CV" : filetype:pdf CV

- intitle:

- Rechercher des mots clés dans le titre de la page

- Exemple pour rechercher des pages d'authentification GLPI : intitle:"GLPI - Authentification"

- allintitle

- Similaire à intitle: sauf que l'on veut tous les mots clés dans l'URL

- inurl:

- Rechercher des mots clés dans l'URL de la page

- Exemple pour rechercher des caméras ou des enregistreurs vidéos (DVR) : inurl:/login.rsp

- after:

- Afficher uniquement les résultats référencés après une date spécifique

- Exemple pour prendre le 1er Mai 2021 comme référence : after:2021-05-01

Il est à noter que plusieurs opérateurs peuvent être utilisés dans la même requête. On peut aussi utiliser plusieurs valeurs possibles pour un même opérateur grâce à la directive "OR" (ou). Par exemple, on peut rechercher les fichiers DOCX et PDF qui contiennent notre nom et notre prénom (à adapter, bien sûr) :

prenom nom filetype:docx OR filetype:pdf

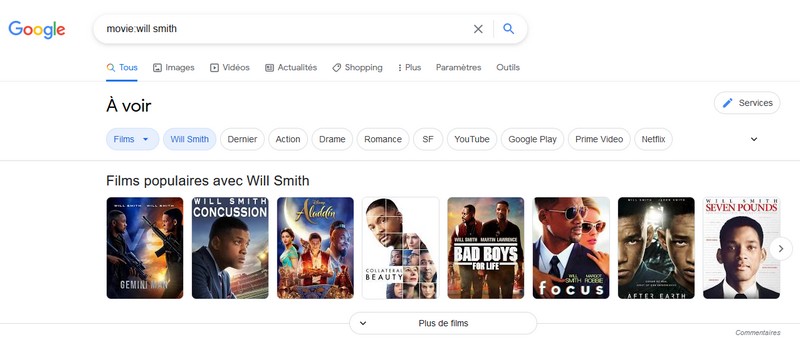

Il y a aussi des mots clés un peu plus fun ! Par exemple, nous avons "movie:" qui permet de rechercher des films avec un acteur spécifique.

movie:will smith

V. Exemples Google Dorks - Google Hacking : GHDB

Avant toute chose, pour effectuer vos requêtes basées sur les Google Dorks, je vous recommande d'utiliser le navigateur Tor (Tor Browser) ou une connexion VPN. Même si, dans de nombreux cas Google bloquera vos requêtes car il n'apprécie pas trop l'usage de Tor. Enfin, si vous pensez que c'est nécessaire vis-à-vis de la recherche que vous allez faire ! Pour une simple requête, agir dans une fenêtre de navigation privée me semble suffisant.

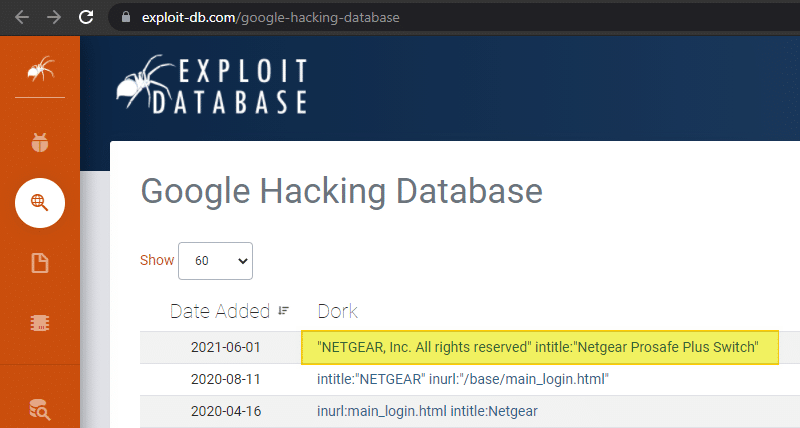

On pourrait inventer nos propres requêtes par rapport à ce que l'on a vu précédemment, mais sachez que le site exploit-db.com contient une section nommée "Google Hacking Database" (GHDB) : elle contient plus de 6 500 requêtes Google Dorks différentes ! Elle est régulièrement mise à jour par la communauté du site. Un véritable moteur de recherche pour Google Dorks !

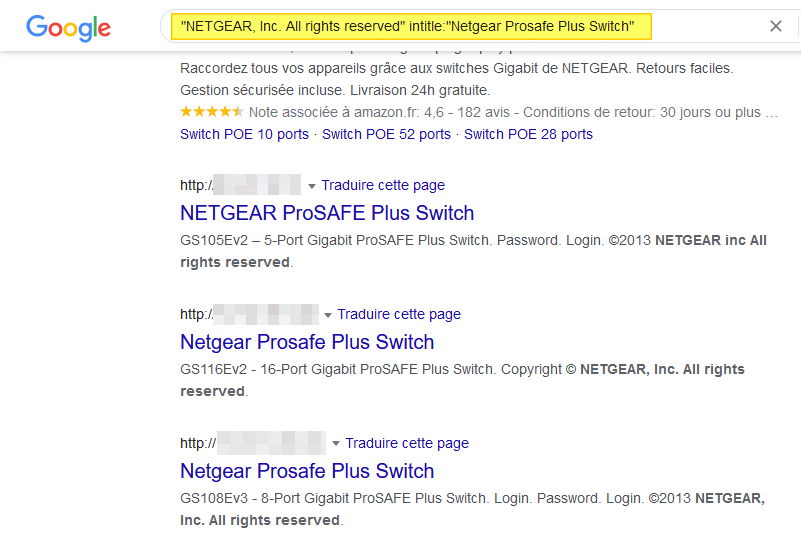

Pour cet exemple, je vais prendre une requête qui permet de rechercher des switchs NETGEAR référencé sur Google : je n'ai rien contre NETGEAR. Surtout, je tiens à préciser que ce cas de figure n'est pas propre à NETGEAR car on peut trouver des pages pour de nombreux fabricants (le problème ne vient pas du fabricant...).

On va tout simplement aller sur Google et saisir la requête Dork indiquée sur le site exploit-db.com. Cette requête retourne 282 résultats, tout de même !

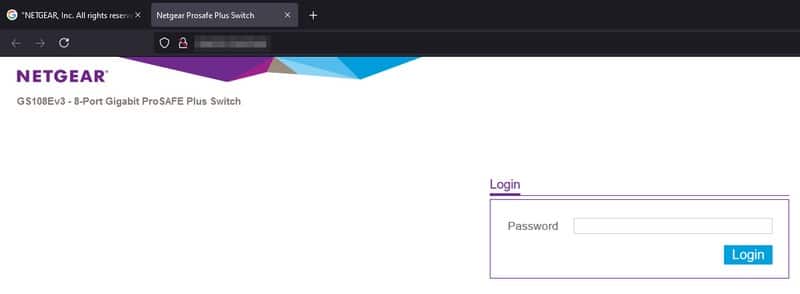

A quoi correspondent-ils ? Il s'agit d'interfaces d'administration de switchs NETGEAR, référencées sur Google ! L'URL est en fait l'adresse IP publique sur laquelle le switch est accessible. Certains switchs sont inaccessibles tandis que pour d'autres, cela fonctionne !

Imaginons un switch exposé de cette façon, qui serait en plus vulnérables à des failles de sécurité, on pourrait prendre la main dessus, etc.... Derrière, cela peut être lourd de conséquence pour l'entreprise. On peut aussi être beaucoup plus gentil et chercher à rentrer en contact avec le propriétaire du switch pour l'avertir et lui éviter des ennuis ! L'ETHIQUE !

Tiens, celui-ci fonctionne.... Je me retrouve connecté sur l'interface d'administration d'un switch !

Lorsqu'un équipement est référencé dans Google, l'adresse du site correspond à l'adresse IP. Pour savoir si vous avez un équipement référencé sur Google, vous pouvez effectuer la requête suivante :

site:X.X.X.X

Où X.X.X.X correspond à votre adresse IP publique. Si vous en avez plusieurs, il faudra répéter l'opération.

Si vous utilisez WordPress, vous pourriez vérifier également que votre interface d'administration n'est pas référencée dans Google :

inurl:/wp-admin/ site:<votre domaine>

Je vous encourage à utiliser les exemples de la base GHDB pour bien appréhender la syntaxe des opérateurs et cette notion de Google Dorks.

En complément, voici quelques requêtes sélectionnées :

- Rechercher les serveurs Web Apache2 avec une page par défaut

# Ubuntu intitle:"Apache2 Ubuntu Default Page: It works" # Debian intitle:"Apache2 Debian Default Page: It works"

- Rechercher des switchs Dell OpenManage

intitle:"Dell OpenManage Switch Administrator" intext:"Type in Username and Password, then click OK"

- Rechercher des pages de statut de caméra (configuration de la caméra)

intitle:"Camera Status" inurl:/control/

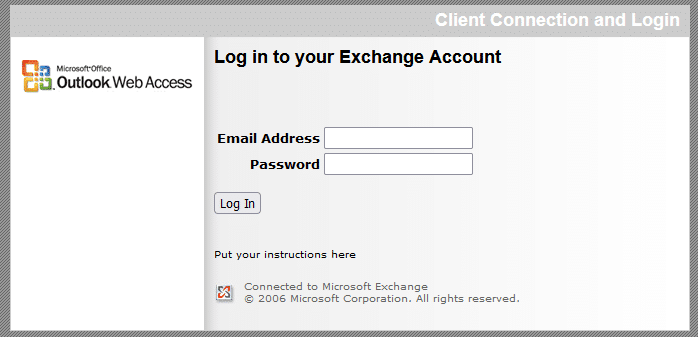

- Rechercher des pages de connexion sur un Webmail Exchange

site:exchange.*.*/owa/ ou intitle:"Exchange Log In"

C'est quand même drôle de tomber là-dessus :

Pour finir, je souhaitais partager avec vous un dernier exemple ! Bien que ce soit pas lié directement à la sécurité, sachez qu'il est possible d'obtenir des catalogues de prix appelés "pricelist" grâce à un moteur de recherche. Cela ne fonctionne pas pour tous les fabricants, mais on peut obtenir des fichiers Excel plus ou moins récents avec des prix de matériel, ce qui donne toujours une indication ! Par exemple :

pricelist dell filetype:xlsx

Note : restez vigilant pendant vos recherches, notamment lorsque vous téléchargez des fichiers depuis un site.

VI. Conclusion

Au final, l'utilisation des Google Dorks est à la portée de tous ! En quelque sorte, on peut dire que c'est une question de créativité pour imaginer la requête magique qui va nous permettre de trouver l'information que l'on recherche. Quoi que, la base de données du site exploit-db.com est déjà conséquente ! Grâce aux Google Dorks, on peut exploiter le potentiel maximum des moteurs de recherche !

Même dans le cadre des recherches quotidiennes, les Google Dorks peuvent s'avérer très utile car c'est une manière très puissante d'affiner les résultats de votre requête. Pour aller plus loin, il existe des outils pour utiliser les Google Dorks, je pense notamment à DorkMe et à PaGoDo (Passive Google Dorks).

Maintenant à vous de passer à l'action avec une session de Dorking défensive pour identifier les éventuelles vulnérabilités qui pourraient affecter votre propre site Internet, vos propres serveurs ou vos propres équipements.

- https://usersearch.org/blog/

- https://usersearch.org/

- https://usersearch.org/blog/index.php/2020/06/07/dating-profiles-hacked-emails/

- https://usersearch.org/blog/index.php/author/usersearch/

- https://usersearch.org/blog/index.php/tag/dating/

- https://usersearch.org/blog/index.php/tag/osint/

- https://usersearch.org/blog/index.php/tag/usernames/

- https://usersearch.org/blog/index.php/2020/06/07/dating-profiles-hacked-emails/#respond

- https://usersearch.org/blog/index.php/2022/02/01/find-a-dating-profile-by-email/

- https://usersearch.org/blog/index.php/author/jamie/

- https://usersearch.org/blog/index.php/tag/reverse-lookup/

- https://usersearch.org/blog/index.php/2022/02/01/find-a-dating-profile-by-email/#respond

- https://usersearch.org/blog/index.php/2021/11/13/find-user-on-tiktok-instagram-kik-telegram-paypal/

- https://usersearch.org/blog/index.php/tag/find-tiktok-users/

- https://usersearch.org/blog/index.php/tag/instagram-lookup/

- https://usersearch.org/blog/index.php/tag/telegram/

- https://usersearch.org/blog/index.php/tag/telegram-lookup/

- https://usersearch.org/blog/index.php/tag/tiktok/

- https://usersearch.org/blog/index.php/tag/tiktok-lookup/

- https://usersearch.org/blog/index.php/tag/usersearch/

- https://usersearch.org/blog/index.php/tag/usersearch-instagram/

- https://usersearch.org/blog/index.php/tag/usersearch-tiktok/

- https://usersearch.org/blog/index.php/2021/11/13/find-user-on-tiktok-instagram-kik-telegram-paypal/#respond

- https://usersearch.org/blog/index.php/2021/11/13/does-a-dating-website-know-you/

- https://usersearch.org/blog/index.php/tag/dating-sites/

- https://usersearch.org/blog/index.php/2021/11/13/does-a-dating-website-know-you/#respond

- https://usersearch.org/blog/index.php/2021/11/13/how-to-build-a-web-crawler-for-osint/

- https://usersearch.org/blog/index.php/tag/webcrawler/

- https://usersearch.org/blog/index.php/2021/11/13/how-to-build-a-web-crawler-for-osint/#respond

- https://usersearch.org/blog/index.php/2021/11/13/hacked-ashley-madison-adult-friend-finder-yahoo/

- https://usersearch.org/blog/index.php/tag/open-source/

- https://usersearch.org/blog/index.php/2017/07/03/im-afriad-youve-been-hacked-please-pay-here/

- https://usersearch.org/blog/index.php/tag/emails/

- https://usersearch.org/blog/index.php/tag/hacked/

- https://usersearch.org/blog/index.php/2017/07/03/im-afriad-youve-been-hacked-please-pay-here/#respond

- https://usersearch.org/blog/index.php/2017/04/26/new-capability-whos-that-calling/

- https://usersearch.org/blog/index.php/tag/prank-callers/

- https://usersearch.org/blog/index.php/tag/unknown-caller/

- https://usersearch.org/blog/index.php/2017/04/26/new-capability-whos-that-calling/#respond

- https://usersearch.org/blog/index.php/2015/10/22/180/

- https://usersearch.org/blog/index.php/2015/10/22/180/#respond

L’aide-mémoire ultime de Google Dorking – 2023

Google Dorking, également connu sous le nom de Google Hacking, est une technique puissante utilisée par les chercheurs en sécurité et les pirates informatiques éthiques pour découvrir des informations sensibles et des vulnérabilités sur le Web . Cela implique de créer des requêtes de recherche Google spécifiques qui révèlent des informations qui ne sont pas censées être accessibles au public. Cet outil puissant est un atout précieux pour quiconque souhaite comprendre le côté obscur du Web et se protéger des menaces en ligne. Nous vous proposons l’aide-mémoire Google Dorking ultime, pour 2023 !

Dans cet article, nous avons rassemblé un aide-mémoire complet de 200 requêtes Google Dork que vous pouvez utiliser pour commencer à explorer les coins cachés du Web. Que vous soyez un professionnel de la sécurité chevronné ou que vous débutiez dans le domaine, notre aide-mémoire vous fournira les outils dont vous avez besoin pour tirer le meilleur parti de Google Dorking. Les requêtes peuvent être utilisées pour rechercher des informations spécifiques sur une cible, ou simplement pour accélérer votre recherche en ligne en supprimant les faux positifs. Notre aide-mémoire vous couvre. Dans le cadre de cet exercice, de nombreux utilisateurs ont déclaré que le site Web populaire OnlyFans est assez limité dans ses fonctionnalités de recherche interne ; par conséquent, nous avons fourni quelques astucieux idiots de Google pour les enquêtes OnlyFans.

Alors, attachez votre ceinture et préparez-vous à plonger dans le monde fascinant de Google Dorking !

Crétins liés à la sécurité

| # | Requête Google Dork | Explication |

|---|---|---|

| 1 | type de fichier : mot de passe pdf | Recherche les fichiers PDF contenant le mot « mot de passe ». |

| 2 | intitle:index.of password.txt | Recherche des sites Web avec « index.of » dans le titre et le mot « password.txt ». |

| 3 | texte: "nom d'utilisateur" type de fichier: xls | Recherche les fichiers Excel contenant le mot « nom d'utilisateur ». |

| 4 | texte : "e-mail" type de fichier : pdf | Recherche les fichiers PDF contenant le mot « email ». |

| 5 | inurl : connexion administrateur | Recherche des pages Web avec « admin » et « login » dans l'URL. |

| 6 | intitle : "Page de connexion" "Nom d'utilisateur" "Mot de passe" | Recherche les pages portant le titre « Page de connexion », « Nom d'utilisateur » et « Mot de passe ». |

| 7 | inurl : connexion dans le texte : "mot de passe" | Recherche les pages avec « login » dans l'URL et le mot « mot de passe » dans le texte. |

| 8 | inurl:.php?id= | Recherche les pages contenant « .php?id=" dans l'URL. |

| 9 | intitle : « Échec de la requête SQL » intext : « mysql » | Recherche les pages avec le titre « Échec de la requête SQL » et le mot « mysql » dans le texte. |

| dix | site : .edu type de fichier : pdf | Recherche des fichiers PDF sur les sites Web « .edu ». |

| 11 | intext : type de fichier « Clé privée » : pem | Recherche les fichiers avec « Clé privée » dans le texte et le type de fichier « pem ». |

| 12 | intitle : « Index de / » + mot de passe | Recherche des sites Web avec « Index of / » dans le titre et le mot « passwd ». |

| 13 | intitle : « Index de / » + secret | Recherche des sites Web avec « Index of / » dans le titre et le mot « secret ». |

| 14 | intext : type de fichier « Confidentiel » : ppt | Recherche les fichiers PowerPoint contenant le mot « Confidentiel » dans le texte. |

| 15 | intext : "Erreur de base de données" intitle : "Avertissement" | Recherche les pages comportant le texte « Erreur de base de données » et le titre « Avertissement ». |

| 16 | intext : "Script PHP" "Débogage" | Recherche les pages contenant le texte « PHP Script » et le mot « Debug ». |

| 17 | intext : "to=python" type de fichier : py | Recherche les fichiers Python avec le texte « to=python ». |

| 18 | intext : "Clé API" type de fichier : yml | Recherche les fichiers YAML avec le texte « Clé API ». |

| 19 | intext : "Clé API" type de fichier : env | Recherche les fichiers d'environnement avec le texte « Clé API ». |

| 20 | intext : « Clé privée » type de fichier : clé | Recherche les fichiers avec le texte « Clé privée » et le type de fichier « clé ». |

| 21 | intext : "Informations système" type de fichier : journal | Recherche les fichiers journaux avec le texte « Informations système ». |

| 22 | intitle : « Index de / » + sauvegarde | Recherche des sites Web avec « Index of / » dans le titre et le mot « sauvegarde ». |

Dorks liés au serveur interne

| # | Requête Google Dork | Explication |

|---|---|---|

| 24 | intext : "nom d'utilisateur" intitle : "config" | Recherche les pages avec le texte « nom d'utilisateur » et le titre « config ». |

| 25 | intext : "Mot de passe" intitle : "Paramètres" | Recherche les pages avec le texte « Mot de passe » et le titre « Paramètres ». |

| 26 | intext : "mot de passe" intitle : "configuration" | Recherche les pages avec le texte « mot de passe » et le titre « configuration ». |

| 27 | intext : "secret" intitle : "config" | Recherche les pages avec le texte « secret » et le titre « config ». |

| 28 | intext : "Clé API" intitle : "documentation" | Recherche les pages avec le texte « Clé API » et le titre « documentation ». |

| 29 | intext : "nom_serveur" type de fichier : nginx | Recherche les fichiers de configuration Nginx avec le texte « nom_serveur ». |

| 30 | intext : "database_password" type de fichier : env | Recherche les fichiers d'environnement avec le texte "database_password". |

| 31 | intext : « Clé API » intitle : « Lisez-moi » | Recherche les pages avec le texte « API Key » et le titre « Readme ». |

| 32 | texte : "ssh" titre : "authorized_keys" | Recherche les pages avec le texte « ssh » et le titre « authorized_keys ». |

| 33 | intext : « Clé AWS » intitle : « Identifiants » | Recherche les pages avec le texte « AWS Key » et le titre « Credentials ». |

| 34 | intext : « Clé d'accès AWS » intitle : « Paramètres » | Recherche les pages avec le texte « AWS Access Key » et le titre « Paramètres ». |

| 35 | intext : "api_key" intitle : "Paramètres" | Recherche les pages avec le texte « api_key » et le titre « Paramètres ». |

| 36 | intext : "access_token" intitle : "config" | Recherche les pages avec le texte « access_token » et le titre « config ». |

| 37 | intext : "client_secret" intitle : "config" | Recherche les pages avec le texte « client_secret » et le titre « config ». |

| 38 | intext : "private_key" intitle : "documentation" | Recherche les pages avec le texte « private_key » et le titre « documentation ». |

| 39 | intext : "master_key" intitle : "documentation" | Recherche les pages avec le texte « master_key » et le titre « documentation ». |

| 40 | intext : "db_password" intitle : "config" | Recherche les pages avec le texte « db_password » et le titre « config ». |

Dorks liés à la configuration du serveur

| # | Requête Google Dork | Explication |

|---|---|---|

| 41 | intext : "ftp_password" intitle : "config" | Recherche les pages avec le texte « ftp_password » et le titre « config ». |

| 42 | intext : "root_password" intitle : "config" | Recherche les pages avec le texte « root_password » et le titre « config ». |

| 43 | intext : "sql_password" intitle : "config" | Recherche les pages avec le texte « sql_password » et le titre « config ». |

| 44 | texte : "jwt_secret" titre : "config" | Recherche les pages avec le texte « jwt_secret » et le titre « config ». |

| 45 | intext : "secret_key" intitle : "config" | Recherche les pages avec le texte « secret_key » et le titre « config ». |

| 46 | intext : "encryption_key" intitle : "config" | Recherche les pages avec le texte « encryption_key » et le titre « config ». |

| 47 | texte : "clé" titre : "ssh_config" | Recherche les pages avec le texte « key » et le titre « ssh_config ». |

| 48 | intext : "mot de passe" type de fichier : env | Recherche les fichiers d'environnement avec le texte « mot de passe ». |

| 49 | intext : "api_key" type de fichier : env | Recherche les fichiers d'environnement avec le texte « api_key ». |

| 50 | intext : "secret_key" type de fichier : env | Recherche les fichiers d'environnement avec le texte « secret_key ». |

| 51 | intext : "mot de passe" type de fichier : yaml | Recherche les fichiers de configuration YAML avec le texte « mot de passe ». |

| 52 | texte : "api_key" type de fichier : yaml | Recherche les fichiers de configuration YAML avec le texte « api_key ». |

| 53 | intext : "secret_key" type de fichier : yaml | Recherche les fichiers de configuration YAML avec le texte « secret_key ». |

| 54 | texte : "mot de passe" type de fichier : json | Recherche les fichiers de configuration JSON avec le texte « mot de passe ». |

| 55 | texte : "api_key" type de fichier : json | Recherche les fichiers de configuration JSON avec le texte « api_key ». |

| 56 | texte : "secret_key" type de fichier : json | Recherche les fichiers de configuration JSON avec le texte « secret_key ». |

| 57 | texte: "mot de passe" type de fichier: xml | Recherche les fichiers de configuration XML avec le texte « mot de passe ». |

| 58 | texte: "api_key" type de fichier: xml | Recherche les fichiers de configuration XML avec le texte « api_key ». |

| 59 | texte : "secret_key" type de fichier : xml | Recherche les fichiers de configuration XML avec le texte « secret_key ». |

| 60 | texte : "ssh" titre : "id_rsa" | Recherche les pages avec le texte « ssh » et le titre « id_rsa ». |

| 61 | texte : "ssh" titre : "id_dsa" | Recherche les pages avec le texte « ssh » et le titre « id_dsa ». |

| 62 | texte : "private_key" titre : "ssh" | Recherche les pages avec le texte « private_key » et |

Fichier serveur très spécifique Dorks (à coup sûr !)

| # | Requête Google Dork | Explication |

|---|---|---|

| 62 | intitle : "Index de /" + "répertoire parent" + description + taille + dernière modification + "Apache" + "Windows" | Comme ci-dessus, mais pour les serveurs Windows. |

| 63 | intitle : ”Index de /” +”répertoire parent” +description +taille +dernière modification +”Microsoft-IIS” +”Unix” | Comme ci-dessus, mais pour les serveurs Microsoft IIS sur les systèmes Unix. |

| 64 | intitle : "Index de /" + "répertoire parent" + description + taille + dernière modification + "Microsoft-IIS" + "Windows" | Comme ci-dessus, mais pour les serveurs Microsoft IIS sur les systèmes Windows. |

| 65 | intitle : "Index de /" + "répertoire parent" + description + taille + dernière modification + "Nginx" + "Unix" | Comme ci-dessus, mais pour les serveurs Nginx sur les systèmes basés sur Unix. |

| 66 | intitle : "Index de /" + "répertoire parent" + description + taille + dernière modification + "Nginx" + "Windows" | Comme ci-dessus, mais pour les serveurs Nginx sur les systèmes Windows. |

| 67 | inurl:sauvegarde | Recherche des pages contenant le mot « sauvegarde », révélant souvent des fichiers et répertoires de sauvegarde sensibles. |

| 68 | inurl : type de fichier de sauvegarde : sql | Recherche les fichiers de sauvegarde SQL. |

| 69 | inurl : type de fichier de sauvegarde : bak | Recherche des fichiers avec l'extension .bak, révélant souvent des fichiers de sauvegarde. |

| 70 | inurl : type de fichier de sauvegarde : tar | Recherche des fichiers d'archive tar, contenant souvent des données de sauvegarde. |

| 71 | inurl : type de fichier de sauvegarde : gz | Recherche des fichiers compressés au format gzip, contenant souvent des données de sauvegarde. |

| 72 | inurl:config.php | Recherche des pages contenant l'expression « config.php », révélant souvent des fichiers de configuration sensibles. |

| 73 | inurl:wp-config.php | Recherche des pages contenant l’expression « wp-config.php », révélant souvent des fichiers de configuration WordPress sensibles. |

| 74 | inurl:base de données.php | Recherche des pages contenant l'expression « database.php », révélant souvent des fichiers de configuration de base de données sensibles. |

| 75 | inurl: journal_erreur | Recherche les pages contenant l'expression « error_log », révélant souvent des journaux d'erreurs sensibles. |

| 76 | inurl: accès_log | Recherche les pages contenant l'expression « access_log », révélant souvent des journaux d'accès sensibles. |

| 77 | inurl:phpinfo.php | Recherche des pages contenant l'expression « phpinfo.php », révélant souvent des informations PHP sensibles. |

| 78 | inurl : état du serveur | Recherche des pages contenant l'expression « statut du serveur », révélant souvent des informations sensibles sur le serveur. |

| 79 | inurl:phpmyadmin | Recherche des pages contenant l'expression « phpmyadmin », révélant souvent des informations PHPMyAdmin sensibles. |

Dorks de recherche de fichiers génériques

| type de fichier : pem | Recherche les fichiers de certificat PEM. |

| type de fichier : cer | Recherche les fichiers de certificat avec l'extension .cer. |

| type de fichier : clé | Recherche les fichiers de clés de chiffrement. |

| type de fichier : ppk | Recherche les fichiers de clé privée PuTTY. |

| type de fichier : pfx | Recherche les fichiers de certificat PKCS #12. |

| type de fichier : asc | Recherche les fichiers PGP ou GPG blindés ASCII. |

| type de fichier : crt | Recherche les fichiers de certificat avec l'extension .crt. |

| type de fichier : csr | Recherche les fichiers de demande de signature de certificat. |

| type de fichier :der | Recherche les fichiers de certificats binaires DER. |

OnlyFans Google Dorks

Nous avons vérifié la structure du site Web d’ OnlyFans , car elle semble être très populaire ces jours-ci. Il fournit également une fonction de recherche interne assez médiocre pour trouver des utilisateurs et des fournisseurs de contenu. C'est pourquoi nous avons pensé utiliser la puissance de l'index Google pour vous aider.

Si vous souhaitez approfondir vos connaissances pour trouver des utilisateurs sur Google Dorks, nous avons de nombreuses informations à ce sujet dans notre article.

| # | Google idiot | Explication |

|---|---|---|

| 1 | site : onlyfans.com inurl : « /files » | Recherche des répertoires contenant le mot « fichiers » sur OnlyFans.com. |

| 2 | site : onlyfans.com « Index de / » | Recherche des répertoires avec un index de fichiers sur OnlyFans.com. |

| 3 | site : onlyfans.com titre : « Fichiers téléchargés » | Recherche les pages portant le titre « Fichiers téléchargés » sur OnlyFans.com. |

| 4 | site : onlyfans.com type de fichier : pdf | Recherche des fichiers PDF sur OnlyFans.com. |

| 5 | site : onlyfans.com type de fichier : docx | Recherche des fichiers Microsoft Word sur OnlyFans.com. |

| 6 | site : onlyfans.com type de fichier : ppt | Recherche les fichiers Microsoft PowerPoint sur OnlyFans.com. |

| 7 | site : onlyfans.com titre : « connexion » | Recherche les pages avec le titre « connexion » sur OnlyFans.com. |

| 8 | site : onlyfans.com titre : « connectez-vous » | Recherche les pages avec le titre « se connecter » sur OnlyFans.com. |

| 9 | site : onlyfans.com inurl : "/admin" | Recherche les répertoires contenant le mot « admin » sur OnlyFans.com. |

| dix | site : onlyfans.com « Propulsé par OnlyFans » | Recherche les pages contenant l’expression « Propulsé par OnlyFans » sur OnlyFans.com. |

| 11 | site : onlyfans.com « Contactez-nous » | Recherche les pages contenant l’expression « Contactez-nous » sur OnlyFans.com. |

| 12 | site : onlyfans.com « À propos de nous » | Recherche les pages contenant l’expression « À propos de nous » sur OnlyFans.com. |

| 13 | site: onlyfans.com inurl: "/privacy" | Recherche les pages contenant le mot « confidentialité » sur OnlyFans.com. |

| 14 | site : onlyfans.com inurl : »/terms» | Recherche les pages contenant le mot « termes » sur OnlyFans.com. |

| 15 | site : onlyfans.com inurl : »/faq » | Recherche les pages contenant le mot « faq » sur OnlyFans.com. |

| 16 | site : onlyfans.com inurl : "/aide" | Recherche les pages contenant le mot « aide » sur OnlyFans.com. |

| 17 | site : onlyfans.com inurl : »/support» | Recherche les pages contenant le mot « support » sur OnlyFans.com. |

| 18 | site : onlyfans.com titre : « Blog » | Recherche les pages avec le titre « Blog » sur OnlyFans.com. |

| 19 | site : onlyfans.com « Dernières nouvelles » | Recherche les pages contenant l’expression « Dernières nouvelles » sur OnlyFans.com. |

| 20 | site : onlyfans.com « Communiqués de presse » | Recherche les pages contenant l’expression « Communiqués de presse » sur OnlyFans.com. |

| 21 | site : onlyfans.com « Informations sur la société » | Recherche les pages contenant l’expression « Informations sur l’entreprise » sur OnlyFans.com. |

Plus uniquementFans Dorks…

| # | Google idiot | Explication |

|---|---|---|

| 23 | site : onlyfans.com inurl : « /carrières » | Recherche les pages contenant le mot « carrières » sur OnlyFans.com. |

| 24 | site : onlyfans.com titre : « Emplois » | Recherche les pages avec le titre « Emplois » sur OnlyFans.com. |

| 25 | site : onlyfans.com inurl : « /carrière » | Recherche les pages contenant le mot « carrière » sur OnlyFans.com. |

| 26 | site : onlyfans.com inurl : « /embauche » | Recherche les pages contenant le mot « embauche » sur OnlyFans.com. |

| 27 | site : onlyfans.com titre : « Carrières chez OnlyFans » | Recherche les pages avec le titre « Carrières chez OnlyFans » sur OnlyFans.com. |

| 28 | site : onlyfans.com titre : « Rejoignez notre équipe » | Recherche les pages avec le titre « Rejoignez notre équipe » sur OnlyFans.com. |

| 29 | site : onlyfans.com titre : « Postes ouverts » | Recherche les pages avec le titre « Positions ouvertes » sur OnlyFans.com. |

| 30 | site : onlyfans.com « Rejoignez la communauté OnlyFans » | Recherche les pages contenant l’expression « Rejoignez la communauté OnlyFans » sur OnlyFans.com. |

| 31 | site : onlyfans.com « Règlements de la communauté » | Recherche les pages contenant l’expression « Directives de la communauté » sur OnlyFans.com. |

| 32 | site : onlyfans.com titre : « Forum » | Recherche les pages avec le titre « Forum » sur OnlyFans.com. |

| 33 | site : onlyfans.com titre : « Communauté » | Recherche les pages avec le titre « Communauté » sur OnlyFans.com. |

| 34 | site : onlyfans.com inurl : « /forum » | Recherche les pages contenant le mot « forum » sur OnlyFans.com. |

| 35 | site : onlyfans.com inurl : »/communauté» | Recherche les pages contenant le mot « communauté » sur OnlyFans.com. |

| 36 | site : onlyfans.com « Entrez en contact » | Recherche les pages contenant l’expression « Get in Touch » sur OnlyFans.com. |

| 37 | site : onlyfans.com titre : « Contact » | Recherche les pages avec le titre « Contact » sur OnlyFans.com. |

| 38 | site : onlyfans.com titre : « Reach Out » | Recherche les pages avec le titre « Reach Out » sur OnlyFans.com. |

| 39 | site : onlyfans.com titre : « Obtenir de l'aide » | Recherche les pages avec le titre « Obtenir de l'aide » sur OnlyFans.com. |

| 40 | site : onlyfans.com « Centre d'assistance » | Recherche les pages contenant l’expression « Centre d’assistance » sur OnlyFans.com. |

| 41 | site : onlyfans.com inurl : « /support-center » | Recherche les pages contenant le mot « support-center » sur OnlyFans.com. |

| 42 | site : onlyfans.com titre : « Support » | Recherche les pages avec le titre « Support » sur OnlyFans.com. |

Amadou Google Dorks

| # | Requête Google Dork | Description |

|---|---|---|

| 1 | site:tinder.com inurl:connexion | Recherche les pages avec « login » dans l'URL du domaine tinder.com |

| 2 | site : tinder.com titre : « connexion tinder » | Recherche les pages avec « connexion Tinder » dans le titre sur le domaine tinder.com |

| 3 | site : tinder.com « Tinder, Inc. » | Recherche les pages mentionnant « Tinder, Inc. » sur le domaine tinder.com |

| 4 | site : tinder.com texte : « mot de passe » | Recherche les pages contenant le mot « mot de passe » sur le domaine tinder.com |

| 5 | site : tinder.com type de fichier : php inurl : connexion | Recherche les fichiers .php contenant « login » dans l'URL du domaine tinder.com |

| 6 | site : tinder.com texte : « API Tinder » | Recherche les pages contenant le texte « API Tinder » sur le domaine tinder.com |

| 7 | site : tinder.com intext : « données privées » | Recherche les pages contenant le texte « données privées » sur le domaine tinder.com |

| 8 | site : tinder.com « serveur sécurisé » | Recherche les pages contenant le texte « serveur sécurisé » sur le domaine tinder.com |

| 9 | site : tinder.com texte : « nom d'utilisateur » | Recherche les pages contenant le texte « nom d'utilisateur » sur le domaine tinder.com |

| dix | site:tinder.com « accès refusé » | Recherche les pages contenant le texte « accès refusé » sur le domaine tinder.com |

| 11 | site : tinder.com titre : « inscription à Tinder » | Recherche les pages avec « inscription à Tinder » dans le titre sur le domaine tinder.com |

| 12 | site: tinder.com inurl: s'inscrire | Recherche les pages avec « s'inscrire » dans l'URL du domaine tinder.com |

| 13 | site : tinder.com type de fichier : xml | Recherche des fichiers .xml sur le domaine tinder.com |

| 14 | site : tinder.com intext : « base de données Tinder » | Recherche les pages contenant le texte « base de données Tinder » sur le domaine tinder.com |

| 15 | site : tinder.com texte : « API Tinder » | Recherche les pages contenant le texte « API Tinder » sur le domaine tinder.com |

| 16 | site : tinder.com intext : « clé secrète de Tinder » | Recherche les pages contenant le texte « clé secrète Tinder » sur le domaine tinder.com |

| 17 | site:tinder.com inurl:termes | Recherche des pages avec des « termes » dans l'URL du domaine tinder.com |

| 18 | site : tinder.com titre : « Politique de confidentialité de Tinder » | Recherche les pages avec « politique de confidentialité de Tinder » dans le titre sur le domaine tinder.com |

| 19 | site : tinder.com texte : « informations personnelles sur Tinder » | Recherche les pages contenant le texte « informations personnelles Tinder » sur le domaine tinder.com |

| 20 | site : tinder.com texte : « données utilisateur de Tinder » | Recherche les pages contenant le texte « données utilisateur Tinder » sur le domaine tinder.com |

https://www.exploit-db.com/google-hacking-database

Commentaires

Enregistrer un commentaire

🖐 Hello,

N'hésitez pas à commenter ou vous exprimer si vous avez des trucs à dire . . .👉